随着DDOS攻击现在常见的现实,IoT固件安全性是最重要的

2020年8月10日经过阿德里安·吉本斯攻击向量正在迁移到更轻松的目标,而现在,IoT固件是公平的猎物。2020年,研究人员,公司和政府正在加剧。

2016年9月,一个未知的攻击者针对的dyn,域名服务(DNS),用于许多大牌网站,例如Twitter,Reddit,Spotify,Github和纽约时报。

这位攻击者究竟如何违反如此高安全性?根据罗宾逊·迈耶(Robinson Meyer)的说法大西洋组织,,,,僵尸网络使用折衷的DVR,网络摄像头和其他早期物联网设备来拆除Dyn使用分布式拒绝服务(DDOS)攻击,这是与大规模互联网中断相关的术语。

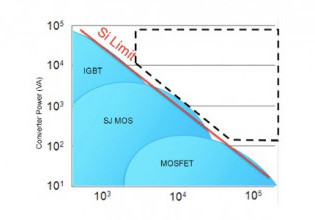

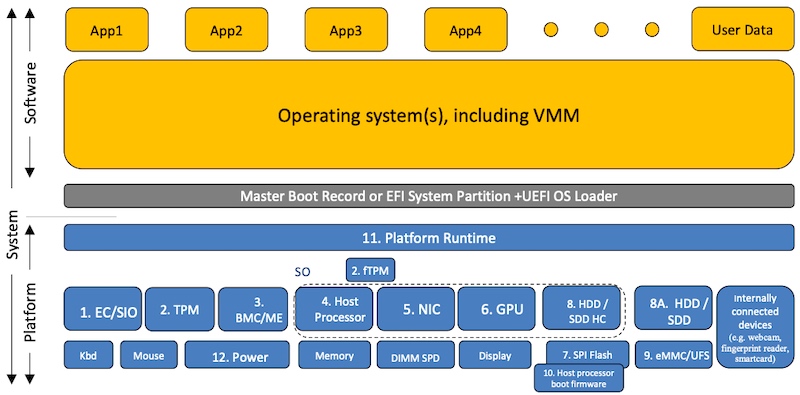

具有蓝色框的高级系统体系结构的示例,指示构建软件(黄色框)的基础硬件和固件。图像nist

大扫除的网络攻击后一个月,迈耶与著名的安全专家布鲁斯·施尼耶(Bruce Schneier)进行了交谈,他确认:“以前没有这样的成功攻击。”

布鲁斯·施尼尔(Bruce Schneier)突破计算机安全分为三个主要分支:

- 信息的机密性

- 编程的完整性

- 设备或数据可用性

自从这次攻击以来,研究人员越来越多地寻找固件以提高物联网设备的安全性 - 从评估嵌入不对称加密的有效性至模块化端到端安全固件更新。

嵌入式系统中的固件安全性

国家标准技术研究所已发布平台固件弹性指南,以固件开发的三个原则为指导:保护,检测和恢复。

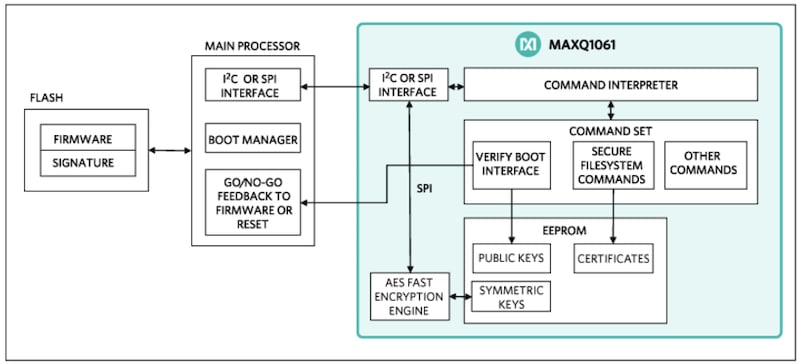

Maxim Integrated提供了一个示例,说明了半导体供应商如何在硅级别蚀刻这一三管齐下的安全重点。该公司开发了I2C/SPI模块,例如DS28C36和MAXQ1061充当嵌入式系统中的“信任根”。

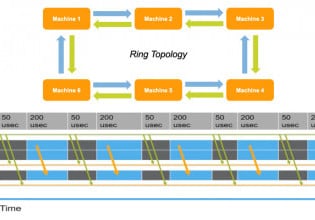

MAXQ1061 I2C/SPI安全启动/下载辅助处理器可确保端到端固件完整性。图像Maxim集成

MAXQ1061是一个“深层”加密控制器,用作协同处理器,根据Maxim的说法,它确保了嵌入式设备的完整性。

扫描固件漏洞

公司还通过测试来推动固件安全性。Sectigo和炼厂实验室之间的最新合作是有望扫描和诊断固件漏洞的系统。

根据红帽,一些固件漏洞提防(但不限于):

- 幽灵和崩溃的侧通道攻击处理器

- 排锤的登记册

- 直接内存访问

- 更改启动过程

许多研究人员是专注于引导过程特别是确保固件完整性。损坏的固件使攻击者在硬件级别上可能无限地访问该设备,这使得操作系统的检测变得困难或不可能。

嵌入式密码学:不是您的平均“密码”

来自法国计算机科学与自动化研究所的研究人员最终表明加密系统可以合并到嵌入式系统中,并存储在闪存中。

但是,它需要使用加密协议进行重大权衡,使用记忆分配预算的51%(取决于处理器)。对于“物联网”硬件设计师,51%的分配将限制其设备中可用的实际可用功能。

像Maxim Integrated这样的设备加密控制器可以解决这种记忆的压力;使用公私密钥对验证了数字签名的固件,并将验证的结果返回到主机处理器。它提供安全的引导和安全更新,而无需将主要微控制器的主要部分分配给处理安全功能。

根据IEEE贡献者的说法,确保安全更新的另一种方法是使用物理不元件功能(PUF)存储库来生成IoT设备和固件维护器(OEM)之间的密钥。

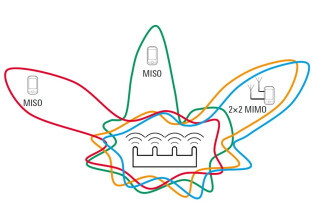

建议使用PUF存储库进行固件更新的拟议握手过程,而无需使用存储的公私密钥。图像arxiv

此方法允许更改固件,而无需将秘密密钥存储在IoT设备上。

物联网安全也是一个硬件问题

物联网安全不再被考虑软件设计师独有的问题。随着DDOS攻击继续进行,硬件级别的关键基础架构将不可避免地以频率越来越高。

Twitter和Reddit的停机时间可能对某些人来说是一个小的烦恼,但是DNS服务提供的沟通损失意味着对经济增长和人类安全的真正打击。硬件工程师和固件开发人员将遵循NIST的准则并向软件专家学习,将更多的时间用于其硬件的安全问题。